该选项可以跟踪用户和nobody进程,检查其可疑操作或开放网络端口。其目的在于识别服务器上运行的潜在的利用进程,即使它们被混淆并显示成系统服务。如果发现一个可疑进程,会发送一封含有相关信息的提醒邮件。

收件人有责任进一步调查该进程,该脚本不会采取任何行动。系统只报告一次进程(PIDs),除非重新启动lfd。

可以在忽略文件 /etc/csf/csf.pignore里将用户名或二进制完整路径列入友好名单。应谨慎添加忽略用户或文件,这样才不会出现误报。

您必须使用以下格式:

exe:/full/path/to/file

user:用户名

cmd:命令行

/proc里报告的命令行的结尾的空字符被删除了,并且其他出现的地方均用空格代替。因此您指定的文件行必须用空格分开命令行参数,而不是用空字符。

最好谨慎使用命令行忽略功能,因为每一步都有可能改变报告给操作系统的内容。

不要将路径列为perl或php, 这样将不能发现可疑网络脚本。

更多有关可执行文件和命令行的信息,您可以参阅并了解linux /proc伪文件系统是如何工作的:

man proc

man lsof

本应用程序不探讨如何在linux /proc体系构架调查进程。

用processtracking.txt邮件模板发送邮件提醒。

注意:由于忽略root进程,该功能不能检查到root泄露-您需要使用IDS工具来确保其安全。

注意:使用这个功能您可能得到漏报。该功能的目的在于引起您注意在某用户账户下运行很长一段时间的进程,和在服务器外有开放端口的进程。在您忽略或将其放入csf.pignore 文件之前,您需要证实其不是真的阳性。

我们在保持谨慎度和查到攻击者的灵敏度之间平衡的前提下,已尽全力降低伪-阳性概率,脚本本身并不能辨别恶意脚本函数和拟脚本函数-这是您作为服务器管理员的工作;-)

PT_SKIP_HTTP 设置不检查直接或者通过Apache中CGI运行的脚本,确实可以减少伪-阳性的数量。不过,禁用该设置能够更全面的检查各种类型的攻击行为。

另外,也可以通过禁用PT_SKIP_HTTP并增加PT_LIMIT来避免查到网页脚本,不过,这意味着真正的攻击者将在被查到之前运行更长时间。

当然,您也可以关闭该功能-如果您真的需要的话。

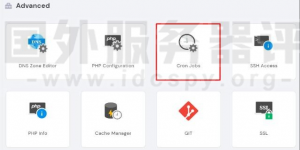

进程跟踪

THE END